Firewall DMZ adalah sebuah jenis firewall yang memeberikan sebuah segmentasi jaringan pda sebuah hosting public resource seperti webserver dengan aman. dengan kata lain, Firewall DMZ (Demilitarized Zone) – atau jaringan perimeter adalah jaringan security boundary yang terletak diantara suatu jaringan corporate / private LAN dan jaringan public (Internet). Firewall DMZ ini harus dibuat jika anda perlu membuat segmentasi jaringan untuk meletakkan server yang bisa diakses public dengan aman tanpa harus bisa mengganggu keamanan system jaringan LAN di jaringan private kita. Perimeter (DMZ) network didesign untuk melindungi server pada jaringan LAN corporate dari serangan hackers dari Internet.

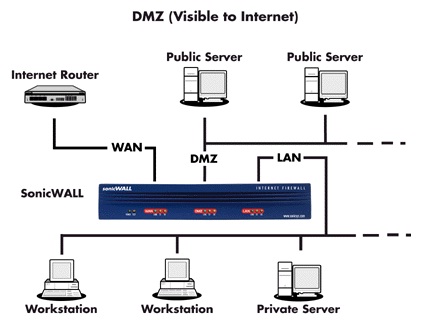

DMZ bekerja pada seluruh dasar pelayanan jaringan yang membutuhkan akses terhadap jaringan “dunia luar” ke bagian jaringan yang lainnya. Dengan begitu, seluruh “open port” yang berhubungan dengan dunia luar akan berada pada jaringan, sehingga jika seorang hacker melakukan serangan dan melakukan crack pada server yang menggunakan sistem DMZ, hacker tersebut hanya akan dapat mengakses hostnya saja, tidak pada jaringan internal. Gambaran singkatnya seperti gambar dibawah ini :

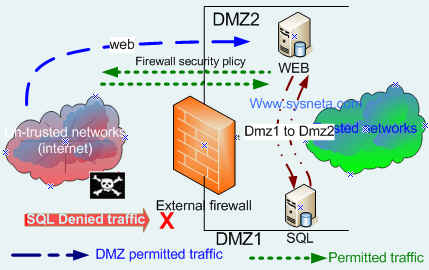

Gambar dibawah ini menunjukkan diagram dari firewall yang menggunakan dua jaringan DMZ.

Kita bisa menerapkan beberapa jaringan DMZ dengan kebijakan tingkat keamanan yang berbeda, jika seandainya kita ingin menggunakan jaringan segmentasi. Seperti terlihat pada diagram diatas, anda membangun aplikasi untuk keperluan extranets, intranet, dan web-server hosting dan juga gateway untuk keperluan remote akses.

Perhatikan diagram DMZ diatas, traffic user dari internet hanya dapat mengakses web-server yang diletakkan pada jaringan DMZ2. Mereka tidak bisa mengakses server SQL yang diletakkan pada jaringan DMZ1. Akan tetapi kedua server baik web-server (yang ada di DMZ2) dan SQL-server (yang ada di DMZ1) mempunyao alses untuk bisa saling berkomunikasi. User dari internet tidak boleh mengakses SQL sever maupun mengakses jaringan internal / private kita. Maka anda harus menerapkan kebijakan keamanan pada firewall yang memenuhi kebutuhan tersebut.

Mari kita perhatikan diagram DMZ diatas, traffic user dari internet hanya dapat mengakses web-server yang diletakkan pada jaringan DMZ2. Mereka (user) tidak bisa mengakses server SQL yang diletakkan pada jaringan DMZ1. Akan tetapi kedua server baik web-server (yang ada di DMZ2) dan SQL-server (yang ada di DMZ1) mempunyao alses untuk bisa saling berkomunikasi. User dari internet tidak boleh mengakses SQL sever maupun mengakses jaringan internal / private kita. Maka anda harus menerapkan kebijakan keamanan pada firewall yang memenuhi kebutuhan tersebut.

Implementasinya :

Firewall DMZ dapat diimplementasikan tepat pada border corporate LAN yang lazim mempunyai tiga jaringan interface:

1. Interface Internet: interface ini berhubungan langsung dengan Internet dan IP addressnya pun juga IP public yang terregister.

2. Interface Private atau Interface intranet: adalah interface yang terhubung langsung dengan jaringan corporate LAN dimana anda meletakkan server-server yang rentan terhadap serangan.

3. Jaringan DMZ: Interface DMZ ini berada didalam jaringan Internet yang sama sehingga bisa diakses oleh user dari Internet. Resources public yang umumnya berada pada firewall DMZ adalah web-server, proxy dan mail-server.

Kesimpulan :

firewall DMZ ini suatu sistem jaringan keamanan yang terletak dalam suatu jaringan private LAN dan jaringan publick (internet) dengan membuat segmentasi jaringan untuk meletakkan server yang bisa diakses public dengan aman tanpa harus bisa mengganggu keamanan system yang lain. DMZ disebut jug jaringan perimeter yang digunakan untuk membatasi akses public tanpa harus membiarkan mereka bisa leluasa masuk atau mengakses jaringan private corporate kita dengan jalan memberikan segmentasi pada system firewall kita.

No comments:

Post a Comment